Cursussen om het succes van phishing-aanvallen in te dammen en klassieke bewustmakingscampagnes blijken in hun huidige vorm weggegooid geld. Dat blijkt uit een omvangrijke studie van de Universiteit van Californië te San Diego. De onderzoekers stellen vast dat het verschil in foutpercentage tussen getrainde en ongetrainde deelnemers slechts 1,7 procent is.

De praktische voordelen van gangbare phishingtrainingen binnen bedrijven houden bepaald niet over. Gedurende acht maanden werden meer dan 19.500 medewerkers van de grote Amerikaanse zorgaanbieder UC San Diego Health geconfronteerd met tien verschillend ontworpen phishingsimulaties in een grootschalige veldproef. De resultaten tonen aan dat het volgen van een reguliere training noch de ‘embedded phishing-training’ (waarbij een trainingsaanbod direct volgt op verkeerd gedrag) het risico om slachtoffer te worden van phishing aanzienlijk vermindert.

Net als in Nederland, waar Clinical Diagnostics onlangs werd gehackt, zijn ook in de VS zorginstellingen regelmatig het slachtoffer van cybercriminelen. Vooral phishing is een probleem. Verontrustend dus dat pogingen om medewerkers weerbaar te maken bar weinig uithalen. Gebruikers die recent een training in bewustzijn van cybersecurity hebben afgerond, gaan bij een gesimuleerde poging tot phishing net zo snel in de fout als ongetrainde gebruikers.

Probleem is dat de motivatie gering is om na een verkeerde klik een korte training te doorlopen. Ruim de helft van de onderzochte (zorg)medewerkers hield het binnen tien seconden voor gezien. Minder dan een kwart rondde de les af. Zelfs interactieve training verminderde het risico met een krappe twintig procent, mede omdat deelnemers er snel genoeg van kregen.

Opmerkelijk is ook dat personeel dat vaker training krijgt en ook voltooit, vaker fouten maakt bij nep-phishingmails die daarna worden getest.

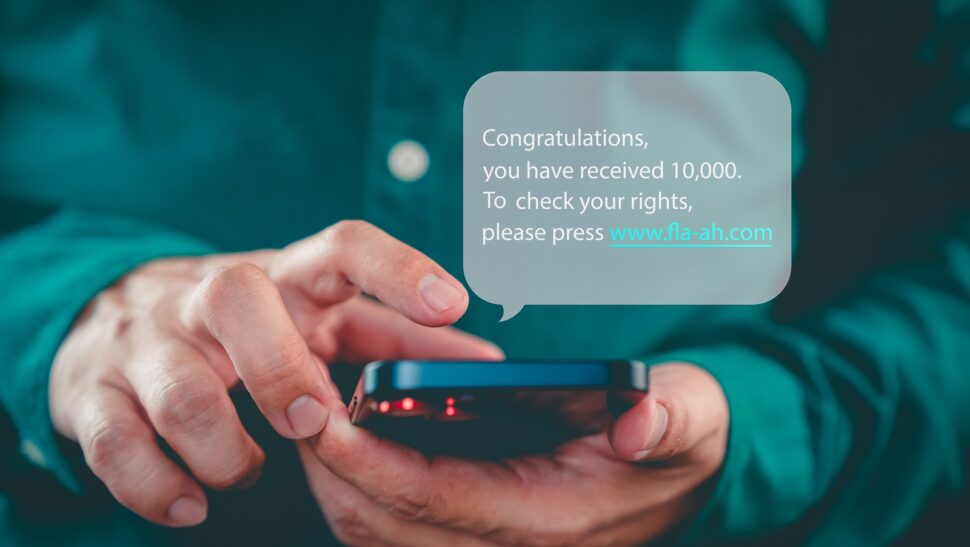

Zeer verraderlijk ontworpen e-maillokmiddelen behaalden een klikpercentage tot dertig procent. Zogenaamde wijzigingen in vakantierechten of interne protocollen waren bijzonder succesvol. In totaal klikte 56 procent van de deelnemers tijdens het onderzoek minstens één keer op een phishinglink, ongeacht de trainingsstatus.

Leermotivatie

Zonder een echte verandering in leermotivatie of fundamentele verbeteringen in het ontwerp van trainingen blijven medewerkers de grootste toegangspoort tot dit soort cyberaanvallen. Tijdens Black Hat 2025 vroeg de groep Amerikaanse onderzoekers aandacht voor dit probleem.

In de wereld van security-awarenesstrainingen gaan miljarden om. UC San Diego Health gebruikt materiaal van KnowBe4 voor zijn jaarlijkse training, die bestaat uit een website die een reeks instructievideo’s en interactieve vraag-en-antwoordquizzen over beveiligingsbedreigingen zoals phishing doorloopt. KnowBe4 is het Amerikaanse bedrijf van Stu Sjouwerman, een ceo van Nederlandse afkomst.

De zorginstelling gebruikt het Proofpoint-platform voor zijn embedded phishing-training. Als een medewerker een gesimuleerde aanval niet doorstaat (bijvoorbeeld door op een embedded phishinglink te klikken), wordt deze persoon onmiddellijk doorgestuurd naar een trainingswebsite die de gebruiker informeert dat hij (of zij) in een phishingsimulatie is getrapt. Vervolgens wordt educatief materiaal aangeboden over het herkennen van phishing-aanvallen. Ook Barracuda Networks biedt dergelijke trainingen aan.

je hoort niet zo veel meer van blockchain.

ook de term “waarde toevoegen” lijkt een beetje uit de gratie.

maar 1.7% effect.

dwz als de niet te vaak training krijgen. In dat geval clicken ze juist meer 😀

zou je als deelnemer de training niet kunnen weigeren (want: helpt toch niet echt)

en bij meer training resoluut weigeren (want: dat bleek veiliger)

dan kun je trots op je cv zetten: precies 1 training gehad

blijkbaar zijn mensen hardleers.

iets AI dan maar ?