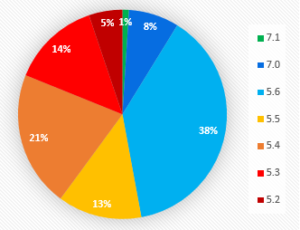

Meer dan de helft (52,4 procent) van de WordPress-sites draait op een onveilige versie van PHP. Voor die versies komen geen beveiligingsupdates meer vrij, waardoor gebruikers en bedrijven van de sites kwetsbaar zijn. Veertien procent van de sites draait op PHP-versie 5.3, die al ruim twee jaar geen ondersteuning meer geniet. Vijf procent draait op PHP-versie 5.2, waarvan de support al in 2011 is gestaakt.

Dat blijkt uit de gegevens van WordPress.org, die door de Nijmeegse WordPress-hoster Savvii zijn onderzocht. Het bedrijf trekt aan de bel omdat ruim een kwart van de internetsites hierdoor kwetsbaar is.

‘Dit is een verontrustend hoog percentage. Het is van maatschappelijk belang dat we met z’n allen het internet zo veilig mogelijk maken. Als ondernemers in de internetbranche geven we daar het goede voorbeeld in’, licht het bedrijf toe.

Deze kwetsbare sites draaien op een versie van PHP waarvoor geen security releases meer uitkomen (zie kader). Dat maakt de versies kwetsbaar voor cybercriminelen. Momenteel worden alleen versies 5.6, 7.0 en 7.1 nog ondersteund.

Savvii: ‘Er zijn veel sites die op oude onveilige versies draaien die al jaren niet meer worden ondersteund. Zodra er geen security-releases meer uitkomen voor een bepaalde versie, raadt The PHP Group streng aan om te upgraden naar een nieuwere versie. De veiligheid van de versie is namelijk niet meer te waarborgen.’

De leverancier van managed hostindiensten voor WordPress vindt het opmerkelijk dat er zoveel websites op oude PHP-versies draaien omdat het al lang van tevoren bekend is tot wanneer een versie ondersteund wordt. Van de meest recente versies van PHP staan de data waarop de ondersteuning vervalt ook vast.

Wie is verantwoordelijk?

‘Het is altijd de vraag bij wie de verantwoordelijkheid ligt om te upgraden naar een veiligere versie. Wie moet erachteraan? De eigenaar van een site, de ontwikkelaar van een site of leg je de verantwoordelijkheid bij de hostingpartij?’, stelt de Nijmeegse hoster.

Volgens Alexander van Steen, technisch manager bij Savvii, moeten alle drie de partijen aansturen op een upgrade, vooral de hostingpartij. ‘Als hostingpartij kiezen wij er bewust voor geen onveilige PHP-versies toe te laten. Al onze klanten hebben PHP-versie 5.6 of hoger. Wij informeren onze klanten ook actief over de voordelen van PHP 7.x en stellen ze in staat makkelijk te switchen van versie. De helft van de websites op onze servers draait al op PHP 7.x. Dat geeft een ander beeld dan de wereldwijde statistieken van WordPress-sites, waar dat percentage slechts negen procent is.’

Het upgraden van de PHP-versie is volgens de hoster niet alleen een belangrijk onderdeel om een website veilig te houden. Nieuwere PHP-versies bieden volgens hen ook betere performance. ‘PHP 7.x is twee tot drie keer zo snel dan PHP 5.6 en heeft daarmee een aantal belangrijke voordelen voor website-eigenaren. Een snellere website kan namelijk resulteren in meer tevreden bezoekers, meer tevreden klanten en een betere ranking in Google’, stelt de hoster.

Bij mijn weten verstuurt een professionele hosting partij altijd bericht over een aanstaande upgrade. Klanten die niet voor periodiek onderhoud hebben gekozen hangen dan aan de bel… Klanten die de hosting los van de website-bouwer hebben geregeld letten vaak niet op. Meer dan de helft van de WP website staat dus te draaien bij een onprofessionele of niet betrouwbare partij? Wel erg veel 😉

@Ron: mijns inziens ligt het wel wat genuanceerder. Als de hosting provider mij een server beschikbaar stelt die zo lek is als een zeef, waardoor kwaadwillenden overal bij kunnen dan krijg je een ander verhaal.

(bijvoorbeeld als het inloggen bij de provider niet goed afgeschermd is, waardoor mijn (klant) logingegevens beschikbaar zijn voor kwaadwillenden, waarmee ze vervolgens mijn website met data kunnen “plunderen”)