De economische crisis raakt volgens G Data Security ook internetcriminelen. De prijs van spamcampagnes is met bijna de helft gedaald vergeleken met vorig jaar. Toch was in het eerste kwartaal van dit jaar 95 procent van alle mails spam.

Spammers maken volop gebruik van de financiële crisis door spammails te versturen met sluwe kredietaanbiedingen. In het eerste kwartaal van dit jaar was 95 procent van alle wereldwijd verzonden e-mails spam. Van alle verzonden spammail bestond toen een derde uit een kredietaanbod, blijkt uit analyse van G Data Security.

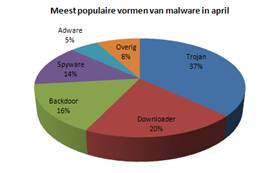

In 2008 bedroeg de gemiddelde prijs voor verzending van 20 miljoen spammails nog 290 euro, in 2009 is dit gedaald tot 150 euro. De prijsdaling weerhoudt cybercriminelen er niet van om malware te verspreiden. Alleen al in april 2009 vond het G Data Research Lab bijna 100.000 nieuwe stuks malware (93.785). De top 5 van populairste malware categorieën in april:

1. Trojan: 37.0%

Trojaanse paarden zijn programma’s die zich voordoen als een leuk filmpje, foto, programma of screensaver. De computergebruiker downloadt het programma, waardoor de computer besmet wordt.

2. Downloader: 20.1%

Een downloader is software die kwaadaardige bestanden van het internet downloadt.

3. Backdoor: 16.1%

Backdoors openen een achterdeur in een besmette computer, waardoor de computer op afstand kan worden bediend door aanvallers. De computer wordt dan een zombiecomputer. In de meeste gevallen wordt software geïnstalleerd door aanvallers om de computer te integreren in een botnet, samen met andere zombiecomputers. Deze zombiecomputers worden vervolgens gebruikt om bijvoorbeeld spam te verzenden of gegevens te stelen.

4. Spyware: 13.6%

Spyware is een programma waarmee persoonlijke informatie gestolen wordt van computergebruikers, zoals wachtwoorden, creditcardinformatie, wachtwoorden en login-gegevens voor online games.

5. Adware: 5.1%

Adware registreert zonder dat je het weet activiteiten op de computer zoals surfgedrag. Hiermee worden advertenties weergegeven of zoekopdrachten gemanipuleerd, waardoor de computergebruiker ongevraagd producten of diensten voorgeschoteld krijgt.