Door een lek in chips van Intel is het mogelijk wachtwoorden en andere gevoelige informatie te lekken uit andere programma's. Dat blijkt uit onderzoek van de Vrije Universiteit Amsterdam. De onderzoekers vonden het lek al een jaar geleden en gaven Intel de kans de bug te fixen.

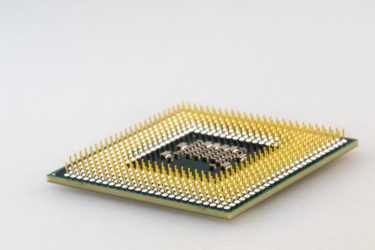

Het lek doet zich voor bij alle processoren die Intel vanaf 2008 heeft gefabriceerd, schrijven de onderzoekers. Via de kwetsbaarheid kunnen kwaadwillenden data stelen zodra je in de browser een site bezoekt waarop een kwaadaardig Javascript is ingebed. Bovendien kunnen virtuele machines informatie lekken als twee gebruikers dezelfde processor-core delen in de cloud.

De kwetsbaarheid werd bij toeval gevonden. Onderzoeksgroep VUSec deed onderzoek naar de veiligheid van Intel-chips. Toen een van de VU-studenten een foutje in een code maakte, resulteerde dat in een ‘eindeloze rij nullen’, schrijft De Volkskrant. ‘Het was ons meteen duidelijk dat dit de wereld in vuur en vlam zou zetten’, vertelt assistent hoogleraar Kaveh Razavi aan de krant. Ze beseften dat de chip informatie deelt zonder daarvoor toestemming te hebben. Hackers kunnen op deze wijze, onder meer via een script op een website, ongeoorloofd informatie van een chip halen.

Oplossing

De onderzoekers noemen het probleem Ridl (Rogue In-Flight Data Load). Ze concluderen dat Intel het euvel niet eenvoudig kan oplossen. Het vergt updates in de microcode van de processor en in de software, waaronder het besturingssysteem. Daarvoor werkt Intel samen met softwareleveranciers zoals Microsoft en Apple.

De bedrijven adviseren gebruikers om updates van processoren en software snel te installeren. Indien mogelijk, moeten gebruikers ook de Intel-optie hyper-threading uit te schakelen. Hyper-threading stelt processoren in staat meerdere operaties tegelijk te draaien op een enkele processor-core. Hierdoor wordt de chip weliswaar efficiënter, maar is hij wel kwetsbaarder voor het gevonden lek.

Bug-bounty programma

De onderzoekers meldden de kwetsbaarheid daags na hun ontdekking bij Intel. Volgens De Volkskrant ontving de groep honderdduizend dollar via Intels bug-bounty programma, waarna het maanden stil bleef tot frustratie van de onderzoekers. Pas onder druk van publicatie in de media krijgt de VU het voor elkaar dat Intel het lek dicht en belangrijke softwareleveranciers een update laat doen, schrijft de krant. Hierdoor lijkt het erop dat kwaadwillende de kwetsbaarheid niet kunnen misbruiken.

Onderzoeksgroep VUSec vond in 2018 kwetsbaarheden in Android-toestellen. In 2016 en 2017 wonnen de onderzoekers bovendien drie awards voor het achterhalen van diverse kwetsbaarheden.