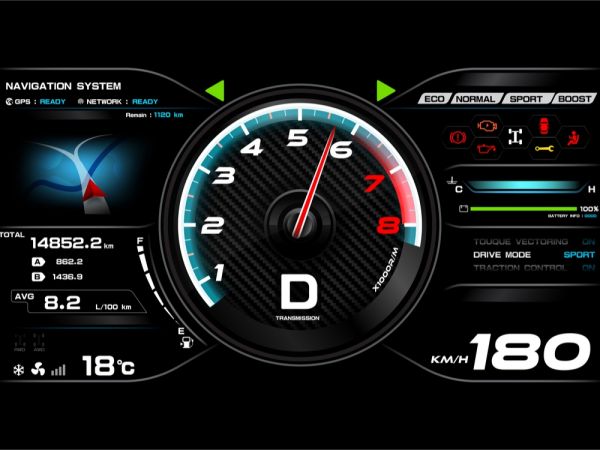

Veel bedrijven hebben de security-informatie te veel verspreid over verschillende systemen. Informatie over firewall-logging staat bijvoorbeeld in een ander systeem dan log-informatie van Windows-systemen. De informatie die je nodig hebt om een goed securitybeleid te faciliteren en na te leven, is dus niet op één centrale plek te vinden, wat het lastig maakt om het overzicht te bewaren. De oplossing: een onestop-daschboard.

Het pad dat organisaties moeten volgen om de controle over het securitybeleid terug te krijgen, telt vier fases. In het hart van dat proces een onestop-dashboard, waarbij de systemen zijn gekoppeld en er één centraal dashboard is met daarop alle informatie. Daarnaast is het mogelijk om één rapportage te krijgen.

- Fase 1 – Overload aan securtiy-informatie vanuit verschillende systemen

De meeste bedrijven en instellingen hebben veel security-gerelateerde informatie in verschillende systemen, die ze graag willen bekijken of waarover ze willen rapporteren. Vaak wordt er vanuit het platform waar de informatie wordt opgeslagen een bepaalde vorm van rapportage of dashboarding aangeboden.

Het is bijna ondoenlijk om al deze losse rapportages elke dag te bekijken en te analyseren. Een holistisch beeld van alle informatie ontbreekt hierdoor vaak. Ook het correleren van data is niet mogelijk in verspreide systemen.

Om de juiste conclusie uit deze data te halen, is deze correlatie juist van belang. Dan zijn systemen en software pas in staat om te bepalen of er een daadwerkelijke cyberdreiging is.

- Fase 2 – Samenvoegen informatie naar één centraal platform

Zoals eerder aangehaald is de oplossing voor dit probleem simpel: voeg de informatie samen in één systeem. Met de juiste software kan dit systeem de informatie correleren en samenhang ontdekken. De resultaten gaan dan gebundeld in een centrale rapportage.

Wanneer de informatie is samengevoegd op één centraal platform, zijn de data beschikbaar voor verschillende medewerkers. Denk aan de ciso, security-medewerkers, management, beheerders, et cetera. Dankzij een onestop-dashboard kunnen ze gemakkelijk de informatie bekijken die voor hun functie relevant is.

Daarnaast is het centrale systeem schaalbaar en snel, omdat medewerkers maar binnen één component naar informatie hoeven te zoeken. De losse systemen kun je dan qua retentie terugschroeven, want hier hoef je minder lang data en logging-informatie vast te houden. Dit vindt nu in het centrale platform plaats.

- Fase 3 – Detectie en analyse over de gecorreleerde informatie

Als alle security-informatie in één systeem zit, zijn analyses en eventueel detectie op afwijkingen of schendingen van het securitybeleid uit te voeren op alle data. Databronnen worden gecorreleerd. De managementrapportage die hierbij tot stand komt, is elke week geautomatiseerd te verzenden naar de juiste personen in de organisatie.

Met het toevoegen van additionele threat-intelligence, ben je in staat te analyseren of er verkeerde bestemmingen in het netwerkverkeer zijn of afwijkingen op het securitybeleid. Ook hier geldt weer de kracht van correleren en meerdere bronnen in één systeem hebben. Je kunt alerting doen op basis van een bepaalde gebeurtenis, gecombineerd met een bepaalde gebeurtenis uit een andere bron. Voorbeeld? Je wilt graag een alert als iemand veel data richting Dropbox verstuurt, maar alleen als dit vanaf een bepaald segment gebeurt in je netwerk en de data vanaf een bepaald deel van je fileshare komen. Zo krijg je geen melding als iemand zijn vakantiefoto’s op Dropbox zet, maar wel als er ongewoon veel data je managementmap verlaten.

Met machine learning kun je zelfs afwijkingen op het normale gedrag snel detecteren. Hierdoor is het mogelijk hierop te alarmeren. Deze afwijkingen zijn meestal niet met het blote oog te zien. Denk bijvoorbeeld aan het ’s nachts versturen van data, terwijl er normaal alleen overdag activiteit is. Door een grote hoeveelheid data kan machine learning steeds beter bepalen wat normale omstandigheden zijn. Bij het ene bedrijf is dit 200-MB netwerkverkeer, terwijl dit bij een ander 200 GB is. Als dit duidelijk is, is een afwijking ook gemakkelijk te signaleren.

- Fase 4 – Onder controle

Door bovenstaande oefen je als organisatie betere controle over je security-protocol uit en de naleving hiervan. Je hebt een middel zonder dat je zelf meerdere systemen en rapportages hoeft af te gaan. Daarnaast is de mens vaak niet in staat de samenhang van data te zien op eenzelfde manier als een computersysteem, al dan niet samen met de toegevoegde threat-intelligence.

Het onder controle hebben, is voor het management en de cio belangrijk. Hiervoor is een eenduidige rapportage cruciaal. Om dit mogelijk te maken en de it-afdeling hierin te faciliteren, is een onestop-dashboard onmisbaar.

“wat het lastig maakt om het overzicht te bewaren. De oplossing: een onestop-daschboard.”

Hoe wil je je organisatie security aware maken als je eigen afdeling er al zo’n moeite mee heeft, dat ze een dashboard nodig hebben ? Met gekleurde lampjes, die al dan niet knipperen. Zit daar niet gewoonlijk iemand achter die juist geen verstand van de techniek heeft ? Al kunnen de meeste menschen het wel spellen.