Op 15 september was het zover, de allereerste IT Next georganiseerd door it-dienstverlener Linkit. De organisatie wilde inspirerende en informatieve sprekers een podium bieden voor het jonge- en senior it-publiek. Internationale en nationale topsprekers namen ons mee in hun visie over onder meer internet of things (IoT), security, cyber warfare en de toekomst van onze samenleving.

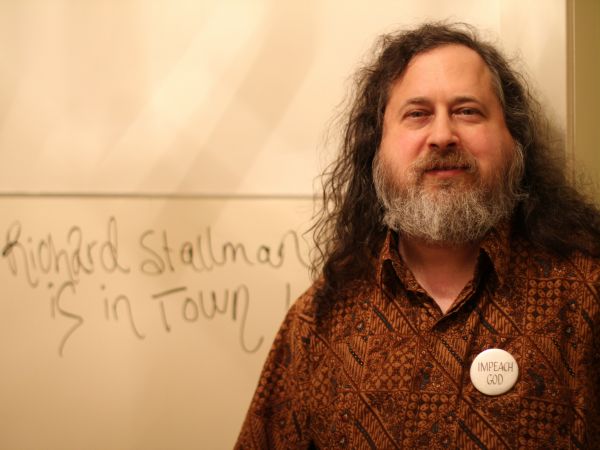

Het ijs werd gebroken door internet ‘hall of famer’ Richard Stallman. De bewuste man, beter bekend als rms, is groot geworden door zijn free-software project GNU en pleit al sinds de jaren negentig voor free-software. Het gaat daarbij volgens Stallman niet om gratis software, maar juist vrije software. Vrij van licenties en vrij om te gebruiken zoals jij wilt. Met teksten als: ‘If users don’t control the software, then the proprietors control the users’ en ‘the internet of stings’, probeerde hij ons te overtuigen van de noodzaak van free software.

Op het moment dat jij zelf niet de controle over je software hebt, dan heeft iemand anders dat. Denk aan de Amazon Kindle, die kennelijk op afstand boeken kan verwijderen. Als voorbeeld werd het boek ‘1984’ van George Orwell genoemd. Een boek over een volkomen kansloze strijd tegen een totalitair bewind. Apple, die door middel van digital restriction measures (DRM), de functionaliteiten van jouw iPhone beperkt voor zijn eigen politieke- en commerciële belangen. Het heet niet voor niets een ‘jail-break’, aldus Stallman.

Maar ook Microsoft, die door middel van zijn ‘universal backdoors’ alle software kan aanpassen op jouw pc. Wil je net als Stallman vrij zijn, dan moet je volgens hem drie dingen doen: gebruik zijn software GNU, verspreidt zoveel mogelijk ‘reverse engineered’ software en gebruik nooit software die draait op externe servers. Reverse engineering is overigens slechts in beperkte mate toegestaan in Nederland.

Cyber Commando’s

Henk Ras, commandant van de Nederlandse Defensie Cyber Commando was de volgende spreker. De Cyber Commando’s zijn nu ongeveer een jaar operationeel en belast met het uitwerken van de Nederlandse Defensie Cyber Strategie, een niet geheel onbelangrijke taak. Zij zijn overigens niet de enige die belast zijn met een dergelijke cybertaak, de AIVD is hier al langer mee bezig. De Cyber Commando’s, die deel uitmaken van de Koninklijke Landmacht, concentreren zich op drie gebieden van digitale veiligheid: verdediging, inlichtingen en aanval.

Wat betreft het vormgeven van een dergelijke strategie wijst Ras ons op ‘the art of war’ van Sun Tzu, een must-have voor alle oorlog strategen: ‘Oorlog is gebaseerd op misleiding’ en heeft als belangrijkste doel ‘de wil van je vijand te breken’. Een cybervariant daarvan is ‘supply chain corruption’. Denk daarbij aan computerchips die gemaakt worden in China en vervolgens geïnstalleerd worden in jouw computer. Het is niet ondenkbaar dat dergelijk chips in direct contact staan met het vaderland. China verkoopt bovendien meer goederen dan welk ander land ook. Fictie of realiteit? Henk Ras zoekt het voor ons uit.

De cybersecurity risico’s worden volgens Ras bovendien steeds groter. Naar schatting wordt er elk jaar elf miljard euro economische schade geleden als gevolg van cyber aanvallen. De ‘most-wanted’ lijst bestaat uit terroristen, staten, onderzoekers, hackers (black-hat), criminelen en hacktivisten (white-hat). De dreigingen zijn reëel, en een goede informatiebeveiligingsstrategie wordt steeds belangrijker.

Volgens Ras moeten we kijken naar de CIA driehoek: confidentiality, integrity en availability. Het doel is om ervoor te zorgen dat bij een grootschalige aanval, de betrouwbaarheid, integriteit en beschikbaarheid van de informatie niet verloren gaat. Vooralsnog vindt Ras dat het bedrijfsleven zelf passende maatregelen moeten treffen. Belangrijk daarbij is om je data op eigen servers te bewaren en deze zo goed mogelijk te beschermen.

Microsoft backdoors

Ook de heren Marc Smeets en Pieter Ceelen zijn niet onbekend met het hacken van grote bedrijven. Zij lieten door middel van een glasheldere demonstratie en enkele functionele ‘backdoors’ van Microsoft zien dat het vrij makkelijk is om een systeem binnen te dringen. Interessant is hier om te bedenken dat Microsoft al enige tijd op de hoogte is van die ‘backdoors’, maar er niks aan doet.

Het begon met een simpele Google-search naar de persoonlije interesses van een werknemer. Vervolgens stuur je haar een malware-mail, met daarin een enigszins plausibel bericht. Eén klik op de content van die mail is al voldoende om toegang tot de computer te krijgen. Door middel van het achterhalen van de accountgegevens van de systeembeheerder, kan je vervolgens eindeloos je gang gaan.

Als je denkt dat hashing voldoende bescherming biedt voor je wachtwoorden, dan heb je het mis. Sterker nog, een hashcode geeft exact dezelfde toegang als het wachtwoord zelf. Wederom een Microsoft ‘backdoor’. Wil je zeker zijn dat jouw systeem niet gehacked kan worden of kan je wel wat extra hulp gebruiken bij het inrichten van jouw cyberdefense strategie, dan is het verstandig deze mannen even te bellen.

Internet of things

Maar hoe zit dat dan met het internet of things? Kan mijn smart dirt-devil (stofzuiger) mijn gesprekken naar China sturen? Volgens Dr. Barry Derksen valt dat allemaal wel mee. Hij is een enorme fan van het internet of things en is zelf ‘super connected’. Derksen vindt juist dat het allemaal niet snel genoeg gaat. Ondanks het feit dat over het algemeen digitaliseringsbudgetten stijgen, zijn er genoeg sectoren die achter blijven lopen. In de bouw wordt bijvoorbeeld slechts 1 procent van het totale budget besteed aan it, terwijl banken ver voorop lopen met 20 procent.

Het probleem is dat bij een gebrek aan digitale innovatie, de kans op een disruptieve werking van nieuwe technologieën steeds groter wordt. Disruptieve technologieën zijn nieuwe technologieën die zoveel verandering teweeg brengen, dat mensen ervoor gaan staken of wetgeving aangepast moet worden. Denk bijvoorbeeld aan Uber, Tesla of airBnB. Enfin, de trend is duidelijk en digitalisering is de toekomst. Volgens Dr. Barry Derksen komen er binnenkort al weer hele mooie dingen aan op het gebied van virtual reality, 3D printing, Nano-chips en Metal-ion batterijen.

Trendwatcher Sander Duivestein deelt de mening van Dr. Barry Derksen. Hij geniet vooral van al deze nieuwe ontwikkelingen en ziet de hiervoor omschreven risico’s vooral als koffiedik kijken. Wil je de toekomst kunnen zien, dan moet je naar de nieuwe generatie kijken en volgens hem is deze generatie ‘geboren voor het internet’. Hij noemt het digitale Darwinisme. Veranderen of verdwijnen. ‘We are all interested in the future, for that is where you and I are going to spend the rest of our lives.’