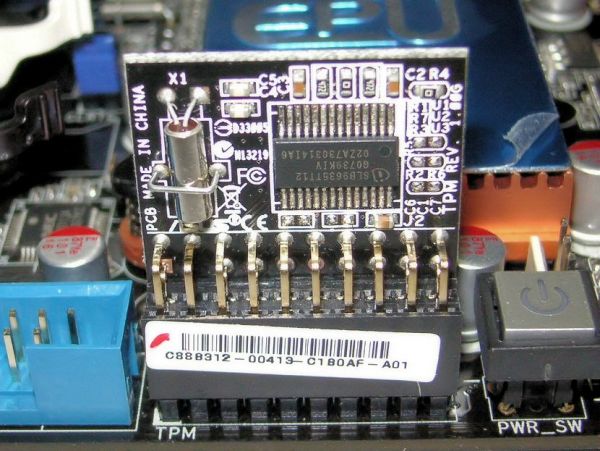

Wantrouwen en verzet tegen TPM (Trusted Platform Module) heeft de security van x86-chips geschaad. Dit is de discussiestelling die Computable-lezers vandaag krijgen voorgelegd.

Betere ingebakken beveiliging voor computers met x86-processors had jaren eerder al realiteit kunnen zijn. Het heeft echter uitstel opgelopen door wantrouwen en verzet tegen TPM-beveiligingschips (Trusted Platform Module) en Trusted Boot-mogelijkheden. Dit is mede te wijten aan de link die (toen) werd gelegd tussen vertrouwde hardware en drm (digital rights management), waardoor de vrijheid van computergebruik (en mediaconsumptie) in het geding zou komen. Uiteindelijk heeft dit TPM-verzet de ict-wereld schade berokkend doordat ingebakken x86-security uitstel heeft opgelopen. Wat vind jij?

Ik geloof niet dat vertraging van uitvoering nu direct schade zou hebben berokkend aan …. nn

Dat zal dan in allereerste instantie hard moeten worden gemaakt natuurlijk. Zijn er toepassingen voor TPM technologie? Ongetwijfeld. Maar is het niet aan de betrokkene zelf te besluiten over te gaan tot in gebruik name van hardware met deze technologie of niet?

Is het gewoon niet aan de eindgebruiker te beslissen of men een meerprijs wil betalen hiervoor of niet? Ik vind het altijd maar weer gevaarlijk iets waar ’trusted’ aan word gehangen tot werkelijk veilig te verklaren. Wie bepaald dat en welk belang is daarmee gemoeid is dan meteen mijn vervolg vraag. Immers, de banken zijn ook altijd ’trusted’ geweest maar hebben geleid tot de mondiale crisis van 2008.

Mark Rutte vind zichzelf ‘leader’ van het beste kabinet sinds 1945 maar weinigen hebben door dat de parlementaire ’trusted’ democratie al bijna een gesloten dictatuur is. Dus wat is dan de waarde van ’trusted’?

Eenvoudig gesteld, vertrouwen komt te voet en gaat te paard. Dat is nu eenmaal een universele titan wetmatigheid.

Leuke stelling overigens.