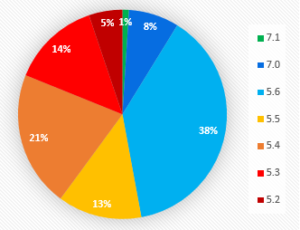

Meer dan de helft (52,4 procent) van de WordPress-sites draait op een onveilige versie van PHP. Voor die versies komen geen beveiligingsupdates meer vrij, waardoor gebruikers en bedrijven van de sites kwetsbaar zijn. Veertien procent van de sites draait op PHP-versie 5.3, die al ruim twee jaar geen ondersteuning meer geniet. Vijf procent draait op PHP-versie 5.2, waarvan de support al in 2011 is gestaakt.

Dat blijkt uit de gegevens van WordPress.org, die door de Nijmeegse WordPress-hoster Savvii zijn onderzocht. Het bedrijf trekt aan de bel omdat ruim een kwart van de internetsites hierdoor kwetsbaar is.

‘Dit is een verontrustend hoog percentage. Het is van maatschappelijk belang dat we met z’n allen het internet zo veilig mogelijk maken. Als ondernemers in de internetbranche geven we daar het goede voorbeeld in’, licht het bedrijf toe.

Deze kwetsbare sites draaien op een versie van PHP waarvoor geen security releases meer uitkomen (zie kader). Dat maakt de versies kwetsbaar voor cybercriminelen. Momenteel worden alleen versies 5.6, 7.0 en 7.1 nog ondersteund.

Savvii: ‘Er zijn veel sites die op oude onveilige versies draaien die al jaren niet meer worden ondersteund. Zodra er geen security-releases meer uitkomen voor een bepaalde versie, raadt The PHP Group streng aan om te upgraden naar een nieuwere versie. De veiligheid van de versie is namelijk niet meer te waarborgen.’

De leverancier van managed hostindiensten voor WordPress vindt het opmerkelijk dat er zoveel websites op oude PHP-versies draaien omdat het al lang van tevoren bekend is tot wanneer een versie ondersteund wordt. Van de meest recente versies van PHP staan de data waarop de ondersteuning vervalt ook vast.

Wie is verantwoordelijk?

‘Het is altijd de vraag bij wie de verantwoordelijkheid ligt om te upgraden naar een veiligere versie. Wie moet erachteraan? De eigenaar van een site, de ontwikkelaar van een site of leg je de verantwoordelijkheid bij de hostingpartij?’, stelt de Nijmeegse hoster.

Volgens Alexander van Steen, technisch manager bij Savvii, moeten alle drie de partijen aansturen op een upgrade, vooral de hostingpartij. ‘Als hostingpartij kiezen wij er bewust voor geen onveilige PHP-versies toe te laten. Al onze klanten hebben PHP-versie 5.6 of hoger. Wij informeren onze klanten ook actief over de voordelen van PHP 7.x en stellen ze in staat makkelijk te switchen van versie. De helft van de websites op onze servers draait al op PHP 7.x. Dat geeft een ander beeld dan de wereldwijde statistieken van WordPress-sites, waar dat percentage slechts negen procent is.’

Het upgraden van de PHP-versie is volgens de hoster niet alleen een belangrijk onderdeel om een website veilig te houden. Nieuwere PHP-versies bieden volgens hen ook betere performance. ‘PHP 7.x is twee tot drie keer zo snel dan PHP 5.6 en heeft daarmee een aantal belangrijke voordelen voor website-eigenaren. Een snellere website kan namelijk resulteren in meer tevreden bezoekers, meer tevreden klanten en een betere ranking in Google’, stelt de hoster.

Dat probleem is veel groter als alleen met wordpress. Vele webprogramma’s zijn niet in staat om met modernere PHP-versies te werken en als ze al met 5.6 kunnen werken dan zijn er modules die dat niet kunnen.

De waanzin van steeds nieuwe versies in plaats van een oplossing voor de problemen te brengen wordt hier duidelijk getoond, daar verdient een hele branche een goede boterham mee, dweilen met de kraan open.

PHP en alle packages op een redhat/centos worden gepatched waarbij de huidige php versie hetzelfde blijft. Bijvoorbeeld centos6 met php 5.3.3 (uit de eigen repo) is EOL 2020. Dus de security updates van deze php versie is gegarandeerd tot 2020. Ik denk dat dit een erg vertekend beeld geeft van de php versies

PHP en alle packages op een redhat/centos worden gepatched waarbij de huidige php versie hetzelfde blijft. Bijvoorbeeld centos6 met php 5.3.3 (uit de eigen repo) is EOL 2020. Dus de security updates van deze php versie is gegarandeerd tot 2020. Ik denk dat dit een erg vertekend beeld geeft van de php versies

Het klopt dat er af en toe security updates uitkomen voor centos met oudere versies van PHP. Er is echter geen garantie dat alle veiligheidslekken gedicht worden. Het ligt er maar net aan of Red Hat het belangrijk genoeg acht. Bovendien draaien lang niet alle WordPress sites op CentOS.

En dan ook nog eens bedacht dat veel code van WordPress plug-ins niet dicht zijn. Een fout inde code van WordPress wordt vaak wel gedicht. Maar omdat plug-ins zo ontzetten makkelijk zijn toe te voegen bevat een WordPress systeem al heel snel een overdaad aan gaten. Dan maakt die php versie echt niet zoveel meer uit 🙂

Maar zonder dollen.. Om het allemaal up-level te houden moet je een goede sla afsluiten. Dat is de verantwoordelijkheid van de eigenaar van de website. En daar zijn kosten aan verbonden; reden waarom veel website-eigenaren kiezen voor een goedkope hoster waarin dat soort diensten niet in het pakket zijn opgenomen. Hosters moeten de klant wijzen op het sla dat ze kopen. Van een webontwikkelaar mag je verwachten dat hij het juiste advies geeft op het moment van opleveren.

Het kans dus handig zijn om een webontwikkelaar te kiezen die ook de hosting voor je verzorgt en daar ook een goede SLA mee afspreekt. Dan leg je de verantwoordelijkheid in 1 hand. Maar dan wordt het allemaal wel wat duurder.

Het probleem zit ‘m mijns inziens vooral in de gebruikersgroep van de wordpresses, joomla’s en vergelijkbare producten.

Als ik mijn IT pet even afzet, ben ik als vrijwilliger actief bij een plaatselijke sportclub, waar ik recentelijk het beheer van de website onder mijn hoede heb genomen. Probleem met de bestaande website was dat hij ondertussen gemarkeerd was als “geïnfecteerd” door google, norton, mcAfee etc.

Oorzaak: de vorige beheerder had ooit Joomla gebruikt om die site te maken, maar deze nooit bijgewerkt, waardoor we op een versie zaten die sinds 2014 niet meer ondersteund wordt.

Wat ik hiermee aan wil geven: veel (amateur-)website eigenaren weten misschien hoe ze met een tooltje een website moeten bouwen, deze er leuk uit kunnen laten zien en hoe er inhoud in te krijgen, maar hebben weinig tot geen kaas gegeten van onderliggende technologieën en bijbehorende onderhoudsinspanningen.

Als hosting provider kun je dan wel een mailtje gaan sturen naar zo’n beheerder, maar als die niet weet wat er mee te doen, en/of geen budget heeft om het te laten doen, dan zal zo’n website na verloop van tijd steeds onveiliger worden …

@Pavake

Het zal interessant zijn om te zien wie volgens de GDPR wetgeving de schuldige is mochten er persoonlijke gegevens van clubleden op straat belanden en/of misbruikt worden. Ligt het aan de eigenaar of de hoster?

@KJ: goede vraag. Klinkt me als voer voor juristen voor alle diensten die je buiten de deur (cloud/hosting provider) afneemt

Het beschermen van de persoonlijke gegevens is een taak van de beheerder van de website, de webmaster dus.

Een hoster stel alleen ruimte op de server beschikbaar.

De eigenaar van de website is alleen eindverantwoordelijk voor de taken van de webmaster.

e.e.a. is dan weer “tenzij anders overeengekomen”………..

Dat is mijn mening.

Php versie bepaalt veiligheid, of zijn het de plugins, of het OS, of de beheerder, of zijn voorganger, of de gebruikersgroep ? Wie moet het fixen, de hoster, de beheerder, webmaster, eigenaar, gebruikersgroep ?

Die sla’s zijn handig. dan moet je accept clicken, anders kun je niet verder.

Wel eerst jurist raadplegen.